Blog

Cyber-sikkerhed i produktionen: Hvordan Detection & Response forhindrer forretningstab

Cyberkriminalitet er stigende, og det begrænser sig ikke til IT-systemer. Computere, maskiner og robotter (OT) i produktionsindustrien bliver mere forbundet til internettet, og dermed bliver de også mere sårbare over for udnyttelse. Mange komponenter i disse produktionssystemer bliver sjældent opdateret eller får rettet sikkerhedshuller og dermed er risikoniveauet stærkt stigende i en stadigt mere ’connected […]

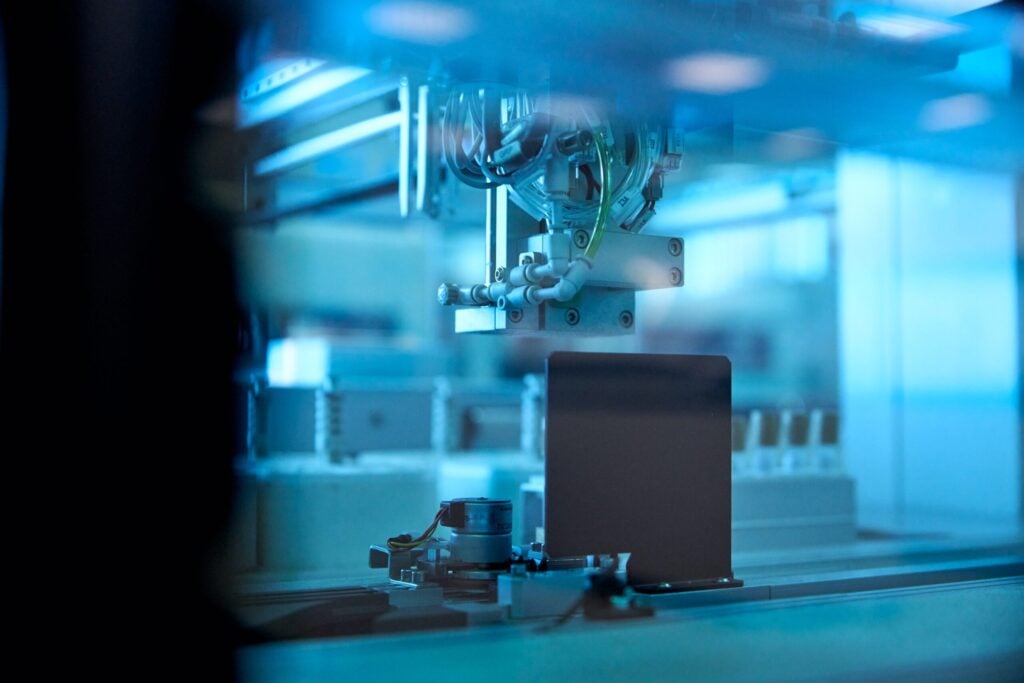

Cyberkriminalitet er stigende, og det begrænser sig ikke til IT-systemer. Computere, maskiner og robotter (OT) i produktionsindustrien bliver mere forbundet til internettet, og dermed bliver de også mere sårbare over for udnyttelse. Mange komponenter i disse produktionssystemer bliver sjældent opdateret eller får rettet sikkerhedshuller og dermed er risikoniveauet stærkt stigende i en stadigt mere ’connected world’. Senest har vi set virksomheder som Norsk Hydro og Demant blive ramt af sådanne angreb.

Mere end en tredjedel af produktionsvirksomheder bliver angrebet hver måned

– og tallet er sandsynligvis højere.

Kilde: Morphisec

Hvordan beskytter man så en industri, hvor der er mere fokus på fysisk sikkerhed end cyber-sikkerhed?

Igennem de sidste 30-40 år, hvor man har anvendt OT, har hovedfokus været safety, altså at beskytte fysiske maskiner og mennesker fra at komme til skade. Og dette tidligere fokus på fysisk sikkerhed i OT er en helt anden tilgang end til sikkerhed i forbindelse med IT, hvor fokus i stedet er på virtuel skade. Omkostninger til reparation eller genopretning versus et reelt forretningstab.

Indenfor IT-systemer kan et ransomware angreb lukke en hel virksomheden ned. Indenfor OT er ransomware ”kun” i stand til at inficere visse elementer og dermed stoppe produktionen, men ikke ødelægge en hel fabrik. Derfor var risikoen i OT tidligere relativt isoleret sammenlignet med IT. Men på grund af den stigende fokus på at koble flere løsninger sammen, samt digitalisere produktionen for at få data til at flyde fra produktion og videre ind i de administrative IT-systemer til at understøtte bedre kundeservice og informationsflow på tværs, ændrer risikobilledet sig.

Fra lukkede uklare systemer til et tæt forbundet miljø

Der er to grunde til, at produktionsindustrien ikke tidligere har oplevet flere sikkerhedshændelser. Først og fremmest var OT-systemerne meget isolerede. Folk vidste, at dette miljø ikke var sikkert, så de afskar det fra omverdenen. Nu kræver alle adgang til data: Fra finans og salg, til eksterne leverandører. Selv den mindste maskine er udstyret med Wi-Fi. Det er derfor umuligt at opretholde isolationen, og derfor er OT blevet mere sårbar.

Angreb var også sjældne på grund af OT-systemernes kompleksitet, hvor kun et lille antal mennesker vidste, hvordan de skulle anvendes. Dette har også ændret sig. Offentliggørelse af OT-sårbarheder er nu et hyppigt emne på sikkerhedskonferencer. Og offentlig viden om OT er nu bredt tilgængelig.

IT håndterer sikkerhedsudfordringen ved at skifte fra traditionel perimeter-sikkerhed til en filosofi om at “antage angreb” på OT. De går dermed fra forebyggelse til både at lave forebyggelse samt Detection & Response.

Selvom OT følger disse trin, er det en enorm udfordring: forebyggelse er oftest nærmest umulig at gennemføre hurtigt, det kræver langsigtede ændringer. OT-systemer er ofte aldrende systemer, der er så lukkede og skrøbelige, at de slet ikke tillader sikkerhedsændringer. Dette var en del af det oprindelige design, hvor man isolerede OT fuldstændigt, og derfor ikke indtænkte opdateringer.

Detection & Response er nøglen til at beskytte OT

Det vil tage årtier for ældre OT-systemer, der har lange livscyklusser, at komme op på niveau med gældende it-sikkerhedsstandarder. Men hvad er der så tilbage at gøre?

I stedet for at udskifte systemer, kan du kontinuerligt overvåge for mistænkelig aktivitet (Detection) og sikre hurtig handling (Response), og faktisk er det nemt. OT-systemer er meget statiske i deres adfærd, når produktionen skal kontrolleres, så enhver ændring er nem at identificere/detektere. Når detection udføres rigtigt, er det derfor en stærk og realistisk løsning for virksomhederne. I mange tilfælde opdager virksomhederne først et brud, når det allerede er for sent: når deres system fx. er blevet låst af ransomware.

I gennemsnit tager det 200 dage mellem den første adgang til et system og til detektering af ubudne gæster. Hvis du er i stand til at opdage ændringer og dermed overtrædelsen inden for få minutter i stedet for måneder, har du chancen for at handle hurtigt og reducere forretningens tab.

Det lyder enkelt nok, bortset fra én ting: du har brug for den rigtige viden til at undersøge og tolke på trusler. Der er ikke mange mennesker til rådighed til at udføre den slags opgaver, og det er virkelig dyrt med konstant personlig overvågning.

Derfor outsourcer 95% af virksomheder deres Detect & Responsive arbejde til en ekstern virksomhed. I et såkaldt administreret SOC (Security Operation Center) der arbejder for IT. Og de kan faktisk også udføre arbejdet for OT. Det eneste, du har brug for, er specifikke overvågningsværktøjer til produktionssystemerne, der fanger de små ændringer, der kan signalere fremmed adgang. Og så skal der være mennesker, der forstår det specifikke produktionsmiljø. Produktionsvirksomheder kan drage fordel af Detection & Response løsninger, og i mellemtiden, kan de arbejde på at overgå til mere sikre OT-løsninger.

Hvordan finder du det rette sikkerheds setup?

Den outsourcing-partner du vælger, skal være erfaren indenfor OT-overvågning, da det ikke er det samme som IT-overvågning. Det betyder, at sikkerhedsrådgivningen og overvågningen i forhold til OT, ikke kun må bestå i at informere dig om, hvad der foregår. Den menneskelige analyse af overvågningen og eksperttolkningen af, hvornår og hvordan, I skal reagere på trusler og indtrængen, er alfa omega.

Om forfatteren

Peter Koch

Security Evangelist

Peter har travlt med at gøre vores kunders digitale rejse sikker og beskytte forretningsværdien fra digitaliseringen af kunders forretning. Han fører an, når det kommer til at hjælpe kunderne med en mere struktureret tilgang til cybersikkerhed gennem udførlig planlægning og brug af CIS-kontrollerne. På samme tid hjælper han dem med at drage fordel af Zero Trust – cybersikkerhedsstrategien – som et fokuspunkt for en gennemprøvet sikkerhedsstrategi.

Relateret