Blog

Compliant, men sikker?

Compliance er ikke det samme som sikkerhed. To organisationer kan være 100% compliant – men have vidt forskellig reel beskyttelse. Forskellen ligger i, hvordan sikkerhedskontroller implementeres, konfigureres og drives i praksis. Mange virksomheder opfylder kravene på papiret, men mangler den nødvendige dybde, integration og løbende optimering, der reelt stopper moderne trusler. Derfor bør compliance ses som et udgangspunkt – ikke målet – for effektiv cybersikkerhed.

Hvorfor 100% compliance kan give alt fra 25% til 95 % sikkerhedsefficiens i virkeligheden – og hvad du kan gøre ved det.

Compliance-illusionen

Hvert år investerer organisationer betydelige ressourcer i at opnå compliance med security frameworks som CIS-kontroller, ISO 27001, NIST CSF samt lovkrav som NIS2 og GDPR. Audit rapporter bliver udarbejdet. Bokse bliver krydset af, certifikater bliver uddelt og alligevel sker der fortsat brud – ofte hos organisationer, der bestod deres seneste audit med bravour.

Den ubehagelige sandhed er denne: compliance og security er ikke det samme. Compliance måler, om en kontrol eksisterer. Security afhænger af, hvor effektivt den kontrol faktisk virker. Det er i kløften mellem de to, at organisationer bliver kompromitteret.

Det centrale paradoks

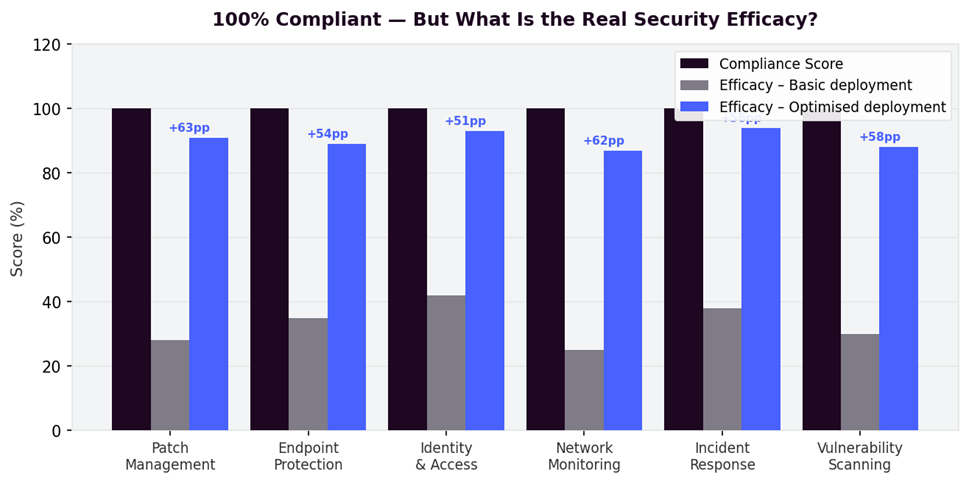

To organisationer kan begge opnå 100% compliance mod den samme CIS-kontrol – og alligevel kan den ene operere med 25% reel sikkerhedseffektivitet, mens den anden ligger på 95%. Forskellen er ikke kun, hvad de har implementeret, men hvordan de har udrullet det. Det er afgørende for den reelle risikominimering, der opnås.

Hvorfor kløften opstår

Security compliance frameworks definerer krav på kategoriniveau. CIS-kontrol 10 kræver for eksempel “Malware Defences” med følgende centrale sikkerhedsforanstaltninger:

- Udrul og vedligehold anti-malware-software

- Konfigurer automatiske opdateringer af anti-malware signaturer

- Aktiver Anti-udnyttelsesfunktioner

- Brug adfærdsbaseret anti-malware-software

Disse sikkerhedsforanstaltninger understøttes af næsten alle moderne signaturbaserede løsninger, der i dag er installeret på endpoints. Men den ene stopper måske 30% af moderne trusler. Den anden stopper over 90%. Compliance frameworket kan ikke – og er heller ikke designet til at – fange denne forskel. Det ansvar ligger hos IT sikkerheds-professionelle.

De faktorer, der afgør, hvor effektiv sikkerheden reelt er

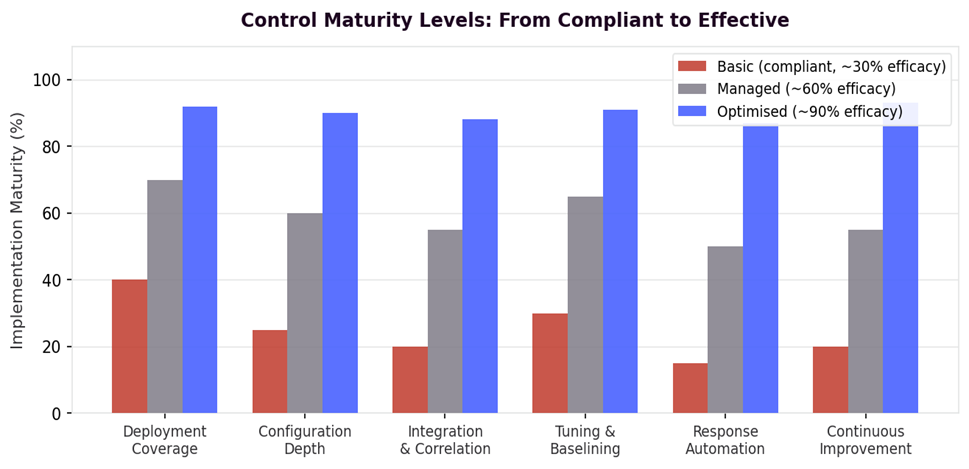

Når vi vurderer den reelle efficiens af en implementeret securitykontrol, evaluerer vi den på tværs af syv dimensioner:

- Funktionel dybde – måden løsningen gør tingene på; ud over ovenstående har løsningen faktisk bredere dækning inden for rammerne af de foreskrevne safeguards.

- Dækning af udrulning – dækker den faktisk alle assets i scope eller kun et repræsentativt udsnit?

- Konfigurationsdybde – kører den med standardindstillinger, eller er den hærdetog tunet til miljøet?

- Integration og korrelation – deler den signaler med andre controls, eller opererer den isoleret?

- Tuning og baselining – er normal adfærd blevet profileret, så anomalier faktisk bliver detekteret?

- Responsautomatisering– kan kontrollen handle autonomt på trusler, eller genererer den kun alarmer?

- Kontinuerlig forbedring– bliver kontrollen gennemgået og opdateret, eller bliver den installeret og derefter glemt?

En løsning, der scorer lavt på disse dimensioner, kan stadig opnå fuld compliance. Men den vil aldrig levere meningsfuld sikkerhed. Figuren nedenfor illustrerer, hvordan den samme compliance-kontrol kan skabe vidt forskellige resultater afhængigt af kvaliteten af udrulningen.

Figur 1: Alle CIS-kontroller opnår 100% compliance, men den reelle effekt varierer markant mellem basale og optimerede implementeringer og afhænger også af de valgte løsninger til opgaven.

Efficiens-spektret i praksis

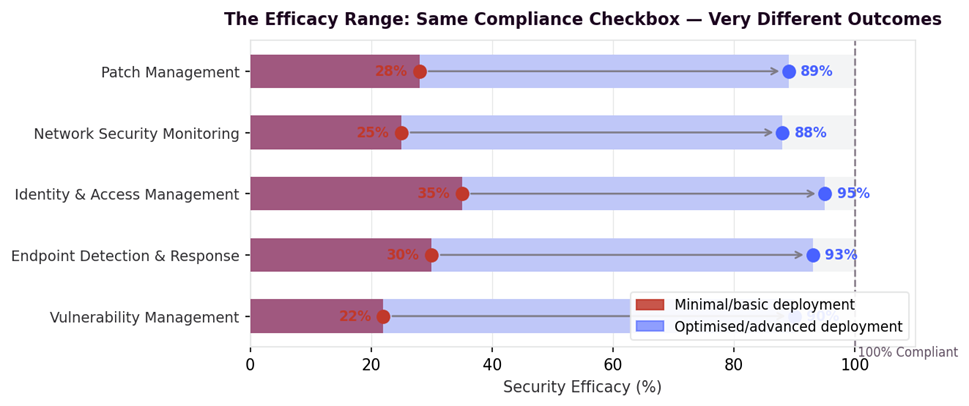

For at gøre kløften mellem compliance og sikkerhedseffektivitet konkret, kan man se på, hvordan den udspiller sig på tværs af fem af de mest almindelige CIS-kontroller. I hvert tilfælde opfylder den mindst tilstrækkelige implementering compliance-kravet. Men sikkerhedsresultatet er knap nok til at kende igen sammenlignet med en korrekt implementeret og styret løsning.

Figur 2: Efficiensspændet for almindelige CIS Controls – samme afkrydsning i compliance-boksen, men et vidt forskelligt sikkerhedsresultat

Patch Management (CIS-kontrol 7)

Som minimum scanner en organisation månedligt efter manglende patches og anvender kritiske patches inden for 30 dage. Det opfylder kontrollen. Men hvis patch dækning kun er 70% af endpoints, hvis legacy systemer er udeladt, og hvis der ikke er nogen automatiseret udrulning, så opererer man stadig med betydelig eksponering.

Et korrekt implementeret patch management-program opnår en dækning på over 95 %, automatiserer udrulningen af kritiske patches og integrerer med sårbarhedshåndtering for at prioritere ud fra, hvor let sårbarheder kan udnyttes. Forskellen i den reelle angrebsflade er enorm.

Endpoint Detection & Response (CIS-kontrol 10)

En basal antivirus-løsning med signatur-opdateringer hver 24. time opfylder teknisk set kravene til malware defence, og vil fange gårsdagens kendte trusler. Avancerede antivirus-løsninger med avancerede malware detektering, zero-day detektering/beskyttelsesevne, beskyttelse mod exploit teknologier og adgærdsanalyser kan derimod opdage ukendte trusler, fileless attacks, living-off-the-land-teknikker og lateral movement – mønstre som er usynlige for signaturbaserede værktøjer.

Dæknings-gappet mellem disse to implementeringer overstiger let 60% i detekterings-og beskyttesesevne over for virkelige trusselsaktørers TTP’er. Samme kryds i compliance-boksen, men et enormt gab i efficiens i forhold til det sikkerhedsniveau, vi ønsker at opnå. Dertil kommer, at en dårligt styret sikkerheds-konfiguration kan gøre begge løsninger ineffektive.

Identity & Access Management (CIS-kontrol 5 & 6)

At kontrollere, at MFA er aktiveret, og at der findes en adgangspolitik for privilegerede konti, opfyldes compliance. Men hvis MFA kan omgås via legacy protokoller, hvis service konti har for brede rettigheder, og hvis privilegeret adgangskontrol ikke er isoleret gennem en Privileged Access Workstation (PAW)-arkitektur eller en Privileged Access Management (PAM)-løsning, så er kontrollen i høj grad blot teater.

Korrekt implementeret IAM med just-in-time access, fuld PAM-integration og løbende adgangskontrol giver en fundamentalt anderledes risikoreduktion.

Måleproblemet

De fleste compliance assessments spørger: “Er denne kontrol på plads?”.

Det rigtige spørgsmål er: “Hvis en angriber forsøgte at udnytte denne angrebsflade i dag, hvor stor en andel af forsøgene ville denne kontrol faktisk stoppe – og hvor hurtigt?” – det spørgsmål kræver teknisk vurdering og ikke dokumentgennemgang.

Network Security Monitoring (CIS-kontrol 13)

At installere en SIEM og sende firewall logs til den opfylder kravet. Men en SIEM uden tunede detektionsregler, uden adfærdsmæssige baselines og uden korrelation med endpoint- eller Identitetstelemetri skaber en lavine af alarmer, der lammer security teams – og overser de subtile, langsomme trusler, der faktisk betyder noget. En optimeret kapacitet til sikkerhedsmonitoring, der integrerer netværks-, endpoint-, identitets- og cloud-telemetri med kurateret trusselsefterretninger, reducerer mean time to detect (MTTD) med størrelsesordener.

Figur 3: Modenhedsniveauet for CIS-kontroller er en central implementeringsdimension. Basic = compliant ved 30% efficiens. Optimised = compliant ved 90% efficiens.

Fra compliance til reel security

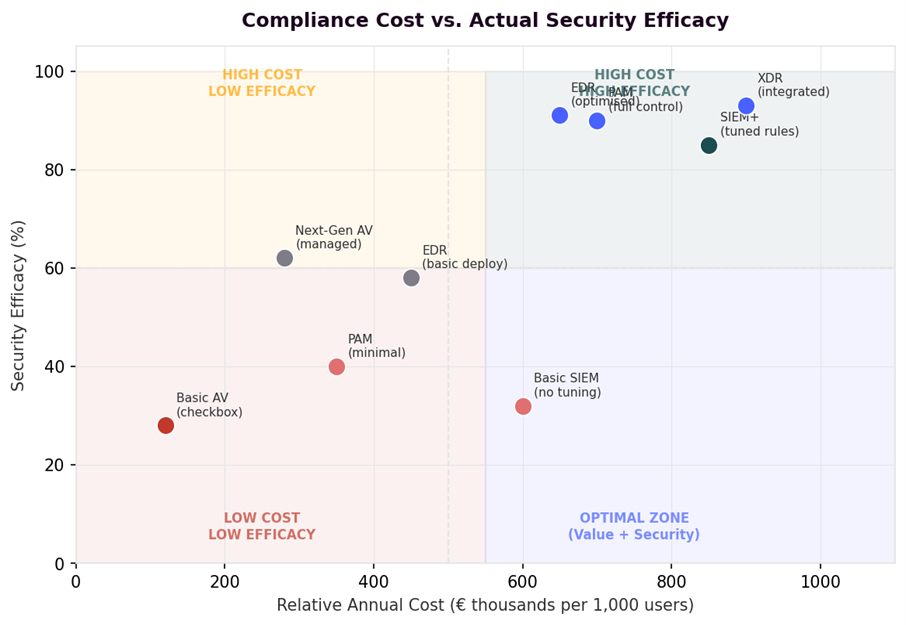

Kløften mellem compliance og reelt sikkerhedseffekt er ikke et argument imod compliance frameworks. Rammeværktøjer som CIS-kontrollerne, ISO 27001 og NIST CSF giver uvurderlig struktur. De sikrer, at basale kontroller eksisterer, at ansvar er placeret, og at organisationer kan demonstrere due diligence. Problemet opstår, når compliance bliver målet i stedet for startpunktet.

Ledere indenfor IT sikkerhed og risikobærerne skal forstå, at compliance-scorecardet fortæller dem, om organisationen har implementeret kontroller. Det fortæller dem ikke, om disse kontroller faktisk vil stoppe et angreb. At bygge bro over den kløft kræver en anden assessment-metode – en metode fokuseret på teknisk efficiens, validering af realistiske angrebsscenarier og operationel effektivitet.

Figur 4: Omkostninger i forhold til effekt for almindelige sikkerhedsløsninger. Compliance kan opnås på ethvert punkt på x-aksen, men den faktiske sikkerhedsbeskyttelse afhænger af kvaliteten af implementeringen og løsningens formåen.

Praktiske anbefalinger

Baseret på vores security assessment-arbejde på tværs af enterprise-miljøer anbefaler vi følgende tilgang for at lukke kløften mellem compliance og efficiens:

- Etablér efficiens-baselines – for hver kritisk kontrol skal I definere, hvordan effektivitet ser ud i målbare termer: detekteringsrater, dækningsprocenter, mean time to respond og false-negative rater. Brug threat modelling og MITRE ATT&CK til at tilpasse jeres sikkerhedsforanstaltninger til de metoder, angribere faktisk bruger, så I bedre kan styrke den reelle sikkerhedsefficiens.

- Gennemfør validering med udgangspunkt i realistiske angrebsscenarier – brug purple team-øvelser, breach and attack simulation, (BAS)-værktøjer eller målrettet penetration testing til empirisk at måle, hvad jeres kontroller faktisk stopper.

- Auditér konfigurationsdybde, ikke kun tilstedeværelse – jeres næste compliance review bør inkludere konfigurations benchmarking mod CIS benchmarks eller leverandørens guideline for hærdning – ikke kun spørgsmålet “er det installeret?”

- Vurdér leverandør- og løsningsvalg gennem en efficiens-linse – når I evaluerer security-produkter, så kræv proof-of-concept-test mod jeres trusselsprofil – ikke marketing benchmarks fra leverandøren selv.

- Behandl integration som et kernekrav – isolerede kontroller er i sagens natur mindre effektive. Kræv indsigt i, hvordan hver løsning integrerer med jeres SIEM, identitetsplatform og incident response workflow.

- Genbesøg årligt – angribernes metoder udvikler sig. En kontrol, der var 90% effektiv for to år siden, kan være 40% effektiv mod nutidens angribere, hvis den ikke er blevet opdateret og tunet.

Bundlinjen

Compliance er minimumskravet for at operere i et reguleret miljø. Men de organisationer, der opnår meningsfulde cybersikkerhedsresultater, er dem, der betragter compliance som startpunktet – og derefter systematisk øger efficiens af hver enkelt kontrol, de har implementeret. Forskellen mellem et security-program med 25% og et med 95% effektivitet handler sjældent om budget. Den handler næsten altid om kvaliteten af implementeringen, operationel disciplin, security-viden og løbende forbedring.

Det rigtige spørgsmål er ikke: “Er vi compliant?”

Det er: “Hvis vi blev angrebet i dag, ville vores kontroller så faktisk stoppe det?”

Om forfatteren

Peter Koch

Security Evangelist

Peter har travlt med at gøre vores kunders digitale rejse sikker og beskytte forretningsværdien fra digitaliseringen af kunders forretning. Han fører an, når det kommer til at hjælpe kunderne med en mere struktureret tilgang til cybersikkerhed gennem udførlig planlægning og brug af CIS-kontrollerne. På samme tid hjælper han dem med at drage fordel af Zero Trust – cybersikkerhedsstrategien – som et fokuspunkt for en gennemprøvet sikkerhedsstrategi.

Relateret