Technote

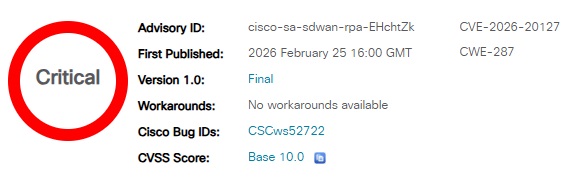

Cisco Catalyst SD-WAN Controller Authentication Bypass Vulnerability

En kritisk sårbarhet i Cisco Catalyst SD-WAN Controllers autentiseringssystem gör det möjligt för oautentiserade angripare att kringgå inloggning och få administratörsbehörigheter.

En sårbarhet i peering authentication i Cisco Catalyst SD-WAN Controller (tidigare SD-WAN vSmart) och Cisco Catalyst SD-WAN Manager (tidigare SD-WAN vManage) kan tillåta en oautentiserad, fjärransluten angripare att kringgå autentisering och få administratörsbehörigheter på ett drabbat system.

Denna sårbarhet existerar eftersom peering authentication-mekanismen i ett drabbat system inte fungerar korrekt. En angripare kan utnyttja denna sårbarhet genom att skicka skräddarsydda förfrågningar till ett drabbat system. En framgångsrik exploatering kan tillåta angriparen att logga in på en drabbad Cisco Catalyst SD-WAN Controller som en intern, högprivilegierad, icke-root-användare. Med detta konto kan angriparen komma åt NETCONF, vilket i sin tur tillåter angriparen att manipulera nätverkskonfigurationen för SD-WAN fabric.

Cisco har släppt programuppdateringar som åtgärdar denna sårbarhet. Det finns inga tillfälliga lösningar som åtgärdar denna sårbarhet.

Denna säkerhetsavisering finns även tillgänglig på följande länk: Cisco Security Advisory

Drabbade produkter

Sårbara produkter

Denna sårbarhet påverkar Cisco Catalyst SD-WAN Controller och Cisco Catalyst SD-WAN Manager, oavsett enhetskonfiguration.

Sårbarheten påverkar följande distributionstyper:

- On-Prem Deployment

- Cisco Hosted SD-WAN Cloud

- Cisco Hosted SD-WAN Cloud – Cisco Managed

- Cisco Hosted SD-WAN Cloud – FedRAMP Environment

För information om vilka Cisco-programvaruversioner som är sårbara, se avsnittet korrigerad programvara i denna avisering.

Produkter som bekräftats inte vara sårbara

Endast produkter som listas i avsnittet Drabbade produkter i listan ovan i denna avisering är kända för att påverkas av dessa sårbarheter

Detaljer

Viktigt: För att uppnå förenkling och konsistens har Cisco SD-WAN-lösningen bytt namn till Cisco Catalyst SD-WAN. Dessutom gäller följande komponentändringar från Cisco IOS XE SD-WAN Release 17.12.1a och Cisco Catalyst SD-WAN Release 20.12.1:

- Cisco SD-WAN Controllers är nu Cisco Catalyst SD-WAN Control Components

- Cisco SD-WAN vAnalytics är nu Cisco Catalyst SD-WAN Analytics

- Cisco SD-WAN vBond är nu Cisco Catalyst SD-WAN Validator

- Cisco SD-WAN vManage är nu Cisco Catalyst SD-WAN Manager

- Cisco SD-WAN vSmart är nu Cisco Catalyst SD-WAN Controller

För en fullständig lista över alla komponentnamnsändringar, se de senaste Release Notes. Under övergången till de nya namnen kan vissa inkonsistenser förekomma i dokumentationen på grund av en fasad uppdatering av användargränssnittet i programvaran.

Indikatorer på intrång

Cisco Catalyst SD-WAN Controller-system som är exponerade mot internet och som har portar exponerade mot internet löper risk att komprometteras.

Kunder uppmanas att granska auth.log-filen, som finns på /var/log/auth.log, efter poster som rör Accepted publickey for vmanage-admin från okända eller obehöriga IP-adresser, enligt följande exempel:

2026-02-10T22:51:36+00:00 vm sshd[804]: Accepted publickey for vmanage-admin from port [REDACTED PORT] ssh2: RSA SHA256:[REDACTED KEY]

Kunder måste kontrollera IP-adressen i auth.log-filen mot de konfigurerade System IP-adresserna** som listas i Cisco Catalyst SD-WAN Manager-webbgränssnittet under WebUI > Devices > System IP-kolumnen.

För hjälp med att avgöra om en Cisco Catalyst SD-WAN Controller eller Cisco Catalyst SD-WAN Manager har komprometterats, bör kunder öppna ett ärende hos Cisco Technical Assistance Center (TAC). Innan ett nytt TAC-ärende öppnas uppmanas kunder att utfärda kommandot request admin-tech från var och en av kontrollkomponenterna i SD-WAN-distributionen, så att admin-tech-filen kan tillhandahållas till Cisco TAC för granskning.

Valideringsguide för peering-händelser

Alla control connection peering-händelser som identifieras i Cisco Catalyst SD-WAN-loggar kräver manuell validering för att bekräfta deras legitimitet, med särskilt fokus på vmanage peering-typer. Hotaktörer som komprometterar SD-WAN-infrastruktur etablerar ofta obehöriga peer-anslutningar som kan verka ytligt normala, men som sker vid oväntade tidpunkter, kommer från okända IP-adresser eller involverar enhetstyper som inte är förenliga med miljöns arkitektur. En omfattande granskning är nödvändig för att skilja mellan legitima nätverksoperationer och potentiella indikatorer på kompromiss.

Valideringschecklista

- Verifiera tidstämpeln för varje peering-händelse mot kända underhållsfönster, schemalagda konfigurationsändringar och normala driftstider för din miljö.

- Bekräfta att den offentliga IP-adressen motsvarar infrastruktur som ägs eller drivs av din organisation eller auktoriserade partners, genom att korsreferera mot tillgångsinventarier och auktoriserade IP-intervall.

- Validera att peer-systemets IP-adress matchar dokumenterade enhetstilldelningar inom din SD-WAN-topologi.

- Granska peer-typen (vmanage, vsmart, vedge, vbond) för att säkerställa att den överensstämmer med förväntade enhetsroller i din distribution.

- Korrelera flera händelser från samma käll-IP eller system-IP för att identifiera mönster av spaning eller ihållande åtkomstförsök.

- Korsreferera händelsetidpunkter med autentiseringsloggar, ändringshanteringsposter och användaraktivitet för att fastställa om anslutningen initierades av behörig personal.

Exempel på logg

Jul 26 22:03:33 vSmart-01 VDAEMON_0[2571]: %Viptela-vSmart-VDAEMON_0-5-NTCE-1000001: control-connection-state-change new-state:up peer-type:vmanagepeer-system-ip:1.1.1.10 public-ip:192.168.3.20 public-port:12345 domain-id:1 site-id:1005

I exemplet ovan bör peer-system-ip valideras för att matcha den förväntade IP-adressstrukturen, tidstämpeln bör valideras för att matcha händelser som kan orsaka en peering-händelse, och public-ip bör valideras som en förväntad källa för en peering-händelse.

Tillfälliga lösningar

Det finns inga tillfälliga lösningar som åtgärdar denna sårbarhet. Som en mitigerande åtgärd kan kunder dock använda följande riktlinjer för att tillfälligt minska effekten av denna sårbarhet medan de planerar att uppgradera till en första korrigerad version.

| Åtgärdsansvarig | On-Prem Deployment |

| Kund | Följ riktlinjerna i avsnittet Firewall Ports for Cisco Catalyst SD-WAN Deployments i Cisco Catalyst SD-WAN Getting Started Guide. Kunder som hostar sin egen Cisco Catalyst SD-WAN-distribution i egna datacenter måste säkra anslutningen mellan kontrollanter. Cisco rekommenderar att lägga till ACLs, säkerhetsgruppsregler och/eller brandväggsregler för att begränsa trafiken till port 22 och port 830 för att endast tillåta kända kontrollant-IP:er och andra kända IP:er. |

| Åtgärdsansvarig | Cisco Hosted SD-WAN Cloud |

| Kund | Dessa skyddsåtgärder är på plats för Cisco Hosted SD-WAN Cloud. |

| Åtgärdsansvarig | Cisco Hosted SD-WAN Cloud – FedRAMP Environment |

| Kund | Dessa skyddsåtgärder är på plats för Cisco Hosted SD-WAN Cloud – FedRAMP Environment. |

| Åtgärdsansvarig | Cisco Hosted SD-WAN Cloud – Cisco Managed |

| Kund och Cisco | Dessa skyddsåtgärder är på plats för Cisco Hosted SD-WAN Cloud – Cisco Managed. |

Medan denna mitigerande åtgärd har testats och visat sig framgångsrik i en testmiljö, bör kunder bedöma tillämpligheten och effektiviteten i sin egen miljö och under sina egna användningsförhållanden. Kunder bör vara medvetna om att eventuella tillfälliga lösningar eller mitigerande åtgärder kan påverka funktionaliteten eller prestandan i nätverket negativt, beroende på kundens specifika distributionsscenarier och begränsningar. Kunder bör inte implementera några tillfälliga lösningar eller mitigerande åtgärder innan de först har utvärderat tillämpligheten för sin egen miljö och eventuell påverkan på denna miljö.

Korrigerad programvara

Cisco betraktar eventuella tillfälliga lösningar och mitigerande åtgärder (om tillämpliga) som temporära lösningar tills en uppgradering till en korrigerad programvaruversion är tillgänglig. För att helt åtgärda dessa sårbarheter och undvika framtida exponering som beskrivs i denna avisering rekommenderar Cisco starkt att kunder uppgraderar till den korrigerade programvaran som anges i denna avisering.

Korrigerade versioner

I följande tabell listas Cisco-programvaruversioner i vänster kolumn. Höger kolumn anger om en version påverkas av sårbarheten som beskrivs i denna avisering och den första versionen som innehåller korrigeringen för denna sårbarhet. Kunder uppmanas att uppgradera till en lämplig korrigerad programvaruversion enligt detta avsnitt.

| Cisco Catalyst SD-WAN Release | Första korrigerade version |

|---|---|

| Tidigare än 20.91 | Migrera till en korrigerad version. |

| 20.9 | 20.9.8.2 (Beräknad release 27 februari 2026) |

| 20.111 | 20.12.6.1 |

| 20.12.5 20.12.6 | 20.12.5.3 20.12.6.1 |

| 20.131 | 20.15.4.2 |

| 20.141 | 20.15.4.2 |

| 20.15 | 20.15.4.2 |

| 20.161 | 20.18.2.1 |

| 20.18 | 20.18.2.1 |

- Dessa versioner har nått End of Software Maintenance. Cisco uppmanar starkt kunder att uppgradera till en supportad version.

Cisco Product Security Incident Response Team (PSIRT) validerar endast information om drabbade och korrigerade versioner som dokumenteras i denna säkerhetsavisering.

Ytterligare information

- För att kontrollera kompatibilitet mellan komponenter och programvaruversioner, se SD-WAN Controller Component Compatibility Matrix.

- För hjälp med att planera en uppgradering, se Cisco Catalyst SD-WAN Upgrade Matrix.

Rekommendationer

Cisco rekommenderar att drabbade system uppgraderas till en korrigerad programvaruversion.

Allmänna rekommendationer för härdning

- Förhindra åtkomst från osäkra nätverk, som internet, till systemet. Om internetåtkomst till systemet krävs, begränsa systemåtkomsten till endast kända, betrodda värdar på portar/protokoll som ingår i användarhandböckerna.

- Skydda Cisco Catalyst SD-WAN Control Components bakom en filtreringsenhet, som en brandvägg, och filtrera trafiken till och från systemen samtidigt som endast kända, betrodda värdar får skicka trafik till systemen. Användning av en tvåskiktsbrandvägg kan ge flexibilitet i nätverksplaneringen så att slutanvändare inte ansluter direkt till den yttre DMZ. Se Deployment-avsnitten i användarhandböckerna för Cisco Catalyst SD-WAN-programvara.

- Övervaka webbloggtrafik regelbundet för oväntad trafik till och från system. Loggar bör skickas till en extern server, om möjligt, och sparas under tillräckligt lång tid så att efterhandsundersökningar kan utföras med tillräcklig loggdata.

- Inaktivera HTTP för Cisco Catalyst SD-WAN Manager-webbgränssnittets administratörsportal.

- Inaktivera alla nätverkstjänster som inte krävs, inklusive HTTP och FTP. För mer information om specifik tjänstefunktionalitet, se Cisco Catalyst SD-WAN-användarhandböckerna.

- Uppgradera systemet till den senaste versionen av Cisco Catalyst SD-WAN-programvara.

- Ändra standardadministratörslösenordet till ett säkrare alternativ. Begränsa åtkomsten till administratörskontot genom att skapa användarkonton baserat på nödvändiga åtkomstkrav. Skapa dessutom operatörskonton för alla administratörer.

- Använd SSL/TLS, hämta ett SSL-certifikat från en certifikatutfärdare (CA) eller skapa ett självsignerat certifikat.

För mer information, granska Cisco Catalyst SD-WAN Hardening Guide.

Exploatering och offentliga meddelanden

Cisco PSIRT är medveten om begränsad exploatering av denna sårbarhet. Cisco fortsätter att starkt rekommendera att kunder uppgraderar till en korrigerad programvaruversion för att åtgärda denna sårbarhet.

Källa Cisco tackar Australian Signals Directorate’s Australian Cyber Security Centre för att ha rapporterat denna sårbarhet.

URL Cisco Security Advisory