Blogg

Att ha SIEM eller att inte ha SIEM

Ett av de mest kraftfulla verktygen i vår verktygslåda för hotdetektion är SIEM. Under det senaste decenniet har både tekniken och de partners som arbetar med SIEM-lösningar mognat avsevärt, vilket har lett till mer effektiva och träffsäkra säkerhetsinsatser.

SIEM

I min senaste artikel argumenterade jag för bättre fokus på detektion och respons i stället för ett enda fokus på förebyggande.

Ett av de bästa verktygen i vår detektions-katalog är SIEM. Jag tror att branschen har mognat en hel del under det senaste decenniet och likaså partners som arbetar med detta verktyg. Vi har lärt oss mycket och den här artikeln kommer att fokusera på hur du får sann värde från en SIEM-investering.

Definitionen av SIEM kan hittas på Wikipedia:

Inom datorsäkerhet, säkerhetsinformation och event management (SIEM), kombinerar mjukvaruprodukter och tjänster, security information management (SIM) och security event management (SEM). Tillhandahålls analys i realtid av säkerhetsvarningar genererade av applikationer och nätverkshårdvara.

När det gäller implementering av SIEM har vi följande tips för att få ut bästa möjliga värde från ditt SIEM.

Vi vet också att det finns många olika SIEM-leverantörer med olika funktioner och tillägg, men följande är mer generiskt.

1) Syfte

2) Välj dina loggkällor noggrant

3) Finjustera regelbundet

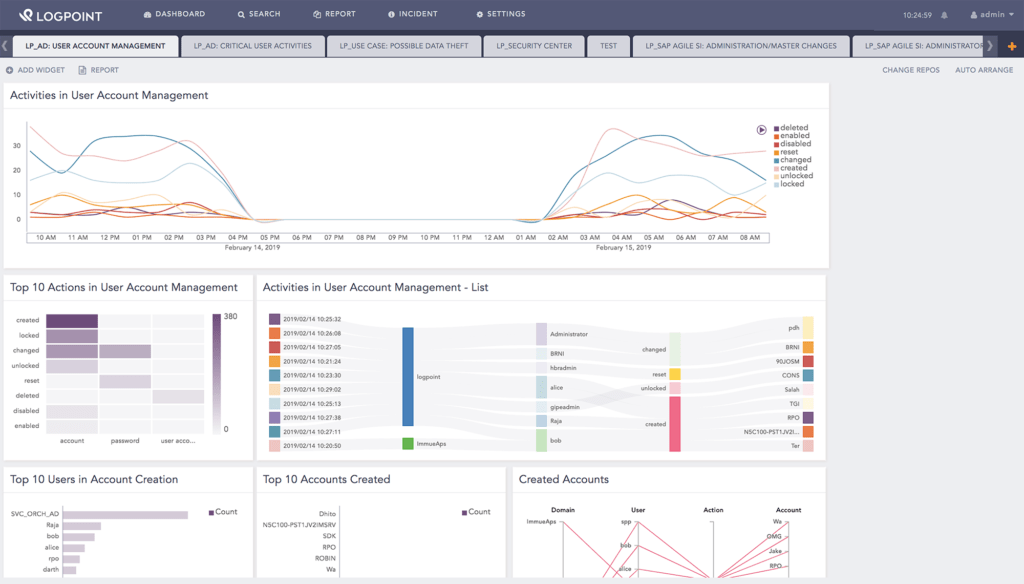

4) Installera dashboards och rapporter för dina behov

5) Se till att du har rätt hårdvara för dina krav

Syfte med SIEM

Jag vet att vissa organisationer implementerar SIEM på grund av regulatoriska eller compliance krav, men de flesta verksamheter implementerar en för att förbättra sina detektionsförmågor.

Om du bara behöver SIEM av compliance-skäl, kan du sluta läsa följande – bara kör på och bocka av det. Skämt åsido, tycker jag att det är viktigt att du har ett syfte med detta.

SIEM kan hjälpa dig att spåra incidenter i din miljö, men även att skapa management rapporter. Så överväg ordentligt vad det verkliga syftet med SIEM är. Varför behöver du det och leta sedan efter den leverantör som stödjer dina krav bäst.

Du bör också se till att du har tillräckligt med personalresurser för att stödja din SIEM. Om du är seriös när det gäller detektion och respons behöver du fördela rätt resurser. Min erfarenhet säger att det krävs mycket resurser och att det sällan prioriteras. Personalen är ofta en del av den ordinarie IT-verksamheten, så när en viktig operationell händelse inträffar tilldelas resurser till normal IT-verksamhet och innan du vet har du inga resurser att driva SIEM.

Välj dina loggkällor noggrant

Sänd inte alla loggar från din infrastruktur-miljö till SIEM. Du kommer drunkna i information, betala en förmögenhet i lagring och kanske även en förmögenhet i licenser för de SIEM:er som har en licens baserad på storleken på EPS eller lagring.

Ta istället reda på om du behöver ett loggförvar för normala drift av infrastrukturen – skicka det till en syslog-server och skicka sedan specifika loggar till SIEM. Ja, det är rätt, skapa två olika miljöer – en för den normala dagliga driften av infrastrukturen och en annan för säkerhetsinformation och event.

Säkerhetsmiljön bör bara få väldigt specifika loggar – t.ex. så behöver du kanske inte skicka loggar om felsökningar från din brandvägg, utan istället skicka loggar på en djupare nivå. Läget på dina loggar från brandväggen är viktiga för att kunna fastställa och undersöka. Vi har sett SIEM:n som har drunknat i onödiga brandväggsloggar.

Följande loggkällor bör inkluderas i din SIEM:

- NGFW

- NGIPS

- Nätverkstrafikanalys som Cisco Stealthwatch

- EDR

- Antivirus, om det inte ingår i EDR

- DNS- och DHCP-loggar

- Valda aktiva katalogposter

- Kritiska servrar

Finjustering av SIEM

När alla loggar svämmar över till verktyget är det mycket viktigt att du undersöker loggarna och justerar nivåerna och filtrerar bort oviktiga register. Det här är en uppgift som enligt min mening, är en av de mest förbisedda aktiviteterna vid inställningen av en SIEM. Det utelämnas eftersom administratören antingen inte har tillräckligt med erfarenhet av loggkällorna och därför föredrar att hålla loggen i fall det kan behövas senare eller för att administratören bara inte har tid att utföra denna uppgift. Och ja, det kan vara en komplicerad uppgift.

Finjusteringen bör göras regelbundet – inte varje dag utan en gång i veckan eller minst en gång i månaden. Det är bashygien.

Du behöver även utbilda din personal så att de kan identifiera och hantera incidenter. Det är mer generiskt för incident och respons, men om du behöver en SIEM för att förbättra detektions- och svarfunktionerna i din organisation behöver du också se till att personalen vet hur man gör det här.

Dashboard och rapporter

De flesta SIEM:erna har olika dashboards och rapporter, men enligt vår erfarenhet måste du anpassa dessa efter dina behov. Alla organisationer har inte ett behov av en PCI-rapport. Så ta reda på vad dina behov är just nu. Är det management rapportering och / eller en dashboard som visar incidenter och events?

Maskinvarudimensionering

Om du investerar i detta måste du också se till att hårdvaran som stöder SIEM är tillräckligt specificerad. Hårdvarukrav anges normalt av leverantören, men enligt vår erfarenhet behöver du alltid tillägga extra resurser. Om du ska lyckas med implementeringen kommer du behöva tillräckligt med lagring, IO, RAM och CPU.

Jag hoppas att dessa tips kan hjälpa dig i din planering vid installering och val av system.

Relaterat