IT-säkerhet – trygg drift av IT-infrastrukturen

IT-säkerhet syftar till att skydda organisationens tekniska resurser och information från att manipuleras, stjälas, förstöras eller bli otillgängliga.

IT-säkerhet – trygg drift av IT-infrastrukturen

IT-säkerhet handlar inte bara om teknik. Det handlar om förtroende, processer och förmågan att förutse och hantera risker innan de påverkar kritiska delar av verksamheten.

Vad är IT-säkerhet?

IT-säkerhet syftar till att skydda organisationens tekniska resurser och information från att manipuleras, stjälas, förstöras eller bli otillgängliga. Det omfattar skydd av datorer, servrar, nätverk, molntjänster, programvara och data, samt processerna för hur dessa förvaltas och används.

IT-säkerhet skiljer sig från cybersäkerhet genom sitt fokus på den interna tekniska miljön. Där cybersäkerhet ofta syftar på skydd mot externa hot och intrång, ligger IT-säkerhetens tyngdpunkt på att säkerställa att de system och resurser som används varje dag fungerar, är skyddade och kan återställas vid behov.

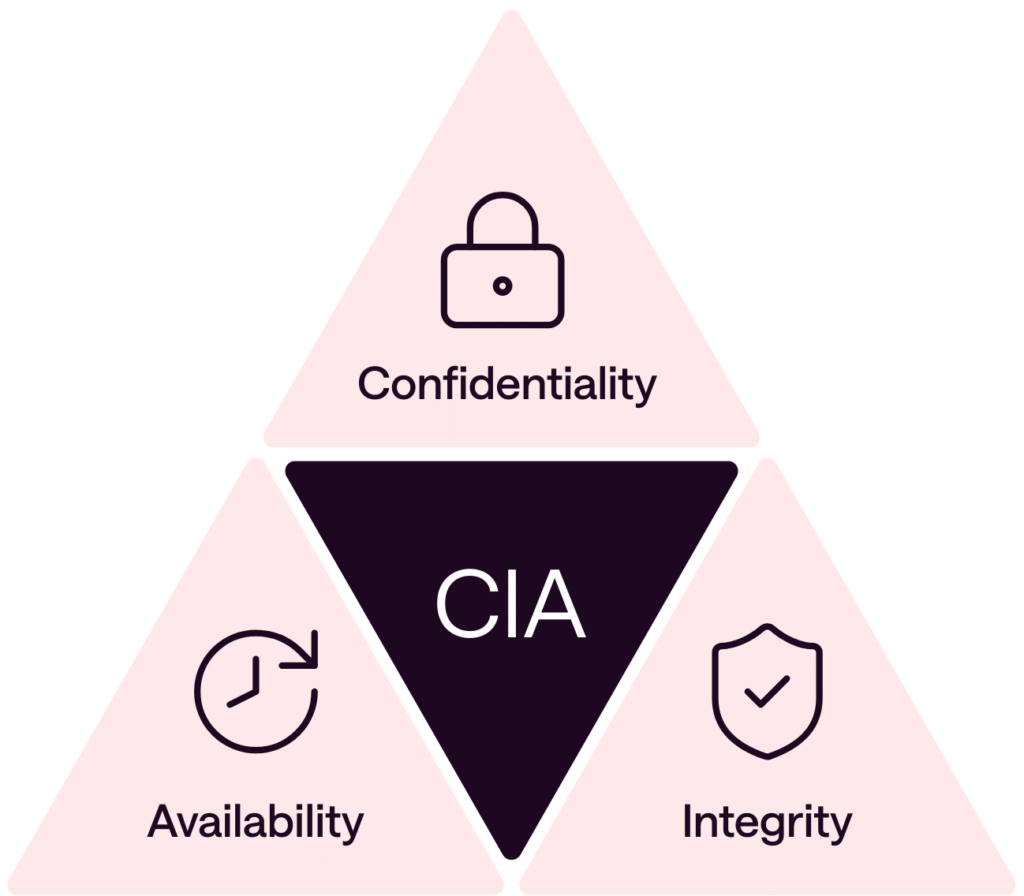

CIA-triaden – grunden för all IT-säkerhet

För att förstå vad IT-säkerhet ytterst ska skydda kan man utgå från CIA-triaden. Det är ett etablerat ramverk som används globalt, från operativa IT-miljöer till ledningsnivå, för att beskriva vilka egenskaper information måste ha för att verksamheten ska fungera tryggt.

CIA står för:

- Confidentiality (konfidentialitet)

- Integrity (integritet)

- Availability (tillgänglighet)

Tillsammans beskriver de vad som händer när säkerheten fungerar, och vad som riskeras när den brister. Nedan beskriver vi respektive del i triaden.

Confidentiality: skydd mot obehörig åtkomst

Konfidentialitet innebär att bara rätt personer, identiteter eller system får tillgång till informationen.

Konfidentialiteten bryts när:

- En molntjänst är felkonfigurerad och känslig information exponeras publikt.

- En medarbetare klickar på ett phishing-mail och en angripare tar över identiteten.

- Felaktiga behörigheter gör att personal kommer åt data de inte ska se.

Konsekvenser -> Dataläckor, regulatoriska risker och förlorat förtroende, ofta med både ekonomiska och juridiska följder.

Åtgärder som stärker konfidentialiteten

- Identitets- och åtkomsthantering (IAM).

- Multifaktorautentisering (MFA).

- Segmentering.

- Brandväggar.

- Kryptering av data i vila och i transit.

Integrity: korrekt och pålitlig information

Integritet handlar om att information inte får ändras, manipuleras eller förstöras utan kontroll.

Integriteten bryts när:

- En angripare manipulerar en databas utan att det upptäcks.

- Otillräcklig loggning gör att ändringar inte går att spåra.

- Ransomware krypterar filer och gör dem oanvändbara.

Konsekvenser -> Verksamheten tappar förtroendet för sina egna data, vilket slår direkt mot beslutsfattande, processer och driftsäkerhet.

Åtgärder som skyddar integriteten

- Loggning och spårbarhet.

- Kontroller av rättigheter och förändringar.

- Skydd mot skadlig kod.

- Säker utveckling, patchning och konfigurationsstyrning.

Availability: system som fungerar när de behövs

Tillgänglighet innebär att IT-miljön ska fungera i vardagen, ha redundans och kunna återställas snabbt vid störningar.

Tillgängligheten bryts när:

- Ett driftstopp i en kärntjänst gör att verksamheten står still.

- En molntjänst saknar redundans och blir otillgänglig vid fel.

- Backup finns, men återställningen är inte testad och misslyckas när det gäller.

Konsekvenser -> Produktionsstopp, ekonomiska förluster och skadat förtroende från kunder och partners.

Åtgärder som stärker tillgängligheten

- Backup, redundans och testade återställningsplaner.

- Övervakning och snabb incidentrespons.

- Robust nätverksdesign och resilient arkitektur i infrastrukturen.

Varför är IT-säkerhet viktigt?

Ett driftstopp, dataläcka eller åtkomstproblem kan snabbt få stora konsekvenser. Affärskritiska system, kunddata, interna processer och intäkter är beroende av att IT-miljön fungerar. IT-säkerhet är därför en förutsättning för verksamhetskontinuitet och förtroende.

Dessutom ställs allt högre krav från regulatoriska ramverk som NIS2, GDPR och ISO 27001 på att IT-säkerhetsarbetet ska vara systematiskt, dokumenterat och förankrat på ledningsnivå.

Vanliga hot mot IT-säkerheten

- Ransomware och skadlig kod

- Phishing och identitetskapning

- Insiderhot och felaktiga behörigheter

- Driftstörningar och återställningsproblem

- Obesvarade uppdateringar och föråldrad mjukvara

Byggstenar i en modern IT-säkerhetsstrategi

IT-säkerhet omfattar flera samverkande områden, bland annat:

- Policyer och rutiner. Att skapa tydlighet och förankring.

- Identitets- och åtkomsthantering. Vem får göra vad, var och när?

- Nätverkssäkerhet. Segmentering, brandväggar, Zero Trust-arkitektur.

- Dataskydd och backup. Att förhindra förlust och säkerställa återställning

- Enhetsskydd. Att säkra klienter och servrar, oavsett plats

- Loggning och observabilitet. Vikten av att upptäcka hot i tid.

Så stärker vi våra kunders IT-säkerhet

Hos Conscia erbjuder vi helhetslösningar för IT-säkerhet. Vi hjälper dig och din organisation att:

- Genomföra strukturerade analyser av risker och sårbarheter.

- Etablera säker arkitektur för moln och hybridmiljöer.

- Implementera smarta policyer för åtkomst och segmentering.

- Hantera drift och backup som tjänst.

- Skapa en IT-säkerhetsstrategi anpassad för framtiden.

Conscia är ISO 27001-certifierade.

SOC för maximal IT-säkerhet

En SOC, Security Operations Center, bidrar till att snabbt identifiera säkerhetsincidenter i företags IT-miljö så att hoten snabbare kan avvärjas. Det ger ett viktigt försprång mot de som hotar en organisations IT-säkerhet. Ett externt SOC-team fokuserar på ansvaret för den pågående operativa delen i ett företags informationssäkerhet. Teamet består främst av säkerhetsanalytiker som tillsammans arbetar för att upptäcka, analysera och hantera cyberattacker. SOC är en viktig komponent inom Zero Trust.

Conscias erbjudanden inom IT-säkerhet

Security Operations Center (SOC)

Ett Security Operations Center (SOC) är navet i din cybersäkerhetsverksamhet.

Conscia MDR

MDR (Managed Detection and Response) är en tjänst som övervakar din miljö dygnet runt, upptäcker hot tidigt och agerar direkt.

Managed Firewall (Brandvägg som tjänst)

Managed Firewall ger ett modernt, skalbart och kostnadseffektivt skydd för dagens komplexa IT-miljöer.

DFIR – Digital Forensics & Incident Response

DFIR ger din organisation snabb experthjälp vid cyberangrepp, dygnet runt. Tjänsten begränsar skador, återställer verksamheten och säkrar viktiga digitala spår, samtidigt som den stärker ert långsikti…

IT-säkerhetsanalys

Utan en strukturerad IT-säkerhetsanalys famlar organisationer i blindo. Med en analys får ni en tydlig karta över era sårbarheter, er beredskap och vägen till ett tryggare och mer motståndskraftig IT-…

Zero Trust

Zero Trust är en modern säkerhetsmodell som bygger på principen att ingen enhet, användare eller applikation automatiskt är betrodd.

Vad skiljer IT-säkerhet från cybersäkerhet?

IT-säkerhet handlar om tekniskt skydd av IT-miljön: system, nätverk, enheter och data. Cybersäkerhet är bredare och fokuserar mer på externa hot, som cyberattacker och samhällspåverkan.

Vilka är de vanligaste bristerna i IT-säkerheten?

De vanligaste säkerhetsbristerna är bristande åtkomstkontroller, avsaknad av backup, föråldrade system och otydliga rutiner för incidenthantering.

Hur bör företag börja för att förbättra sin IT-säkerhet?

Börja med en nulägesanalys: vad ska skyddas, mot vad och hur. Därefter skapas en konkret handlingsplan.

Vilka regelverk behöver vi förhålla oss till?

För de flesta verksamheter gäller NIS2, GDPR och i vissa fall ISO 27001 som standard för att upprätthålla ett strukturerat säkerhetsarbete.

Hur skiljer sig IT-säkerhet från informationssäkerhet?

IT-säkerhet skyddar den tekniska miljön, medan informationssäkerhet omfattar all information oavsett form.

Hur vet vi om vår IT-miljö är tillräckligt skyddad?

Genom strukturerade analyser av risker, sårbarheter och befintliga säkerhetskontroller.

Hur bidrar en SOC-tjänst till bättre IT-säkerhet?

SOC övervakar IT-miljön dygnet runt och upptäcker hot snabbare än traditionella verktyg.

Vad innebär CIA-triaden inom IT-säkerhet?

CIA-triaden beskriver hur IT-säkerhet skyddar konfidentialitet, integritet och tillgänglighet i verksamhetens data.